Comme d’autres groupes terroristes, l’État islamique (EI), aussi appelé ISIS en anglais, utilise Internet, et plus spécifiquement les réseaux sociaux, comme outils de propagande. L’organisation mène en effet ses campagnes de communication destinées à gagner ou renouveler ses soutiens au sein de la population en recourant à des services comme Twitter, Facebook et Instagram. Après les attentats de Paris du 13 novembre, les sympathisants de l’EI ont ainsi utilisé le hashtag باريستشتعل (parisbrûle) pour exprimer leur soutien aux terroristes. Le reste du temps, les membres de l’État islamique utilisent les réseaux sociaux pour débattre de questions religieuses et poster des vidéos d’entraînements ou d’actions militaires, voire d’exécutions.

Les réseaux sociaux font donc partie intégrante de la stratégie de communication externe de l’EI, tout en lui permettant de transmettre des informations à ses sympathisants. Comme l’a montré une analyse fouillée sur ce sujet, Twitter est le service le plus souvent utilisé par les djihadistes, non seulement pour partager des photos prises au beau milieu des combats, mais aussi pour poster des messages et gagner des followers en dehors du champ de bataille. Les djihadistes utilisent également Twitter pour rediriger le trafic vers des blogs, des vidéos, des comptes Instagram ou d’autres sites.

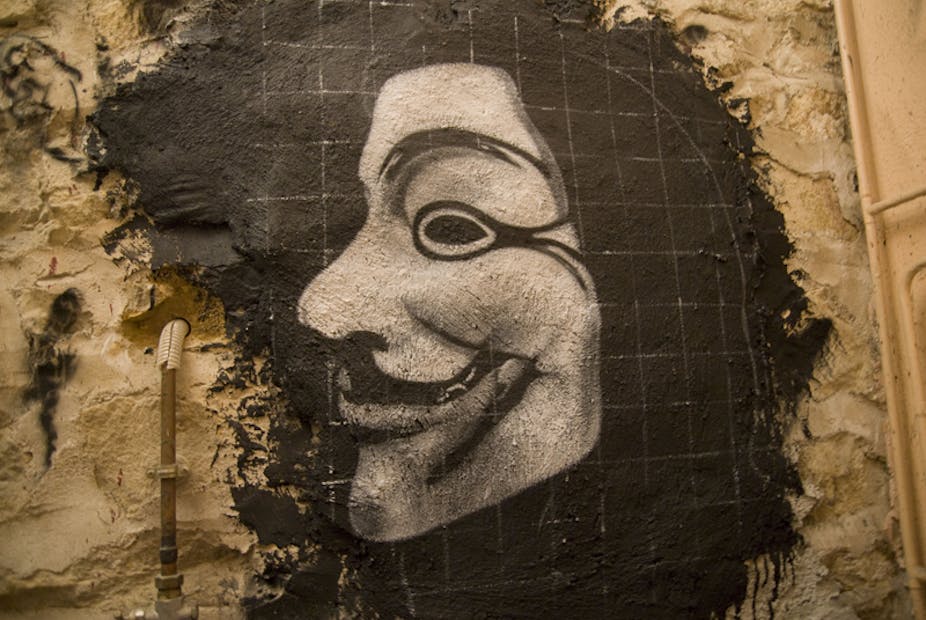

Alors que les gouvernements du monde entier débattent de la meilleure façon de contrer la menace que représente l’EI, la communauté internationale des « hacktivistes » (de « hacker » et « activiste ») a décidé, sans attendre, de mettre à profit ses compétences pour aider à neutraliser l’organisation terroriste. Depuis juin 2014, et avec une intensité renouvelée depuis le massacre de Charlie Hebdo, le groupe Anonymous dirige certaines de ses « opérations » contre l’EI par le biais des hashtags #OpISIS, #OpParis et #OpIceISIS, tous utilisés à différents moments.

(« Nous annonçons que plus de 5 500 comptes Twitter appartenant à #ISIS sont maintenant #down ! #OpParis #Anonymous #ExpectUs »)

Agissant pour la plupart de façon autonome, les membres d’Anonymous remportent un certain succès avec leur #OpISIS : depuis les attentats du 13 novembre, Anonymous déclare ainsi avoir provoqué la fermeture de milliers de comptes Twitter. Mais si ses objectifs sont nobles, ses pratiques suscitent un certain nombre de questions d’ordre légal et sécuritaire.

Les hackers ne dorment jamais

Anonymous est une organisation de pirates informatiques sans tête. Toutes celles et tous ceux qui veulent la rejoindre le peuvent. Ainsi, quand une « opération » est annoncée par un « anon » (un membre autoproclamé d’Anonymous), tout activiste qui souhaite y prendre part peut s’y rallier. Dans d’autres contextes, l’absence de commandement pourrait être un problème, mais pour les anons avoir une seule et même personne dirigeant une « op » ne ferait que ralentir les progrès vers l’objectif final. Dès lors, le nombre des Anonymous, qui peut considérablement varier d’une opération à l’autre, reste difficile à évaluer.

Avec leurs opérations, les Anonymous peuvent chercher à focaliser l’attention sur un problème, à dérober ou détruire des données, à engendrer des dénis de service ou encore à identifier publiquement des cibles. Compte tenu de la nature d’Internet, ses membres se répartissent tout autour du globe – ce qui leur permet d’être actifs 24 heures sur 24 : quand l’un d’entre eux va dormir en Italie, un autre se réveille pour poursuivre l’attaque depuis les États-Unis.

Dans sa boîte à outils, Anonymous dispose de plusieurs types d’attaques. La première, dite « doxing », consiste à révéler publiquement des informations privées. Bien que cette opération n’ait pas été menée spécifiquement par Anonymous, on peut citer en exemple la publication du nom des inscrits sur le site de rencontres pour personnes mariées, Ashley Madison.

Déni de service

Autre possibilité : une attaque par déni de service qui surcharge les services de la cible de façon à ce que sa page, son site ou son serveur ne puisse plus répondre à la demande. Pour protester contre la fermeture du site de partage Megaupload en 2012, le hashtag #OpMegaupload avait ainsi conduit à des dénis de service des sites de la Motion Picture Association of America, de la Recording Industry of America, de la Broadcast Music Incorporated, du ministère de la Justice et du Copyright Office américain, ainsi que du FBI. Ces sites ont, bien entendu, été rétablis depuis, mais ils sont restés inaccessibles pendant un certain temps.

Enfin, les hackers peuvent cibler un compte en particulier (le plus souvent un e-mail, un compte de réseau social ou un serveur hébergeant un site Internet) pour en prendre le contrôle. Il s’agit alors de le fermer ou de rendre public l’ensemble des informations qu’il recèle. C’est de cette manière qu’Anonymous a agi lors de l’attaque menée contre le ministère de la Justice américaine en 2013.

Dans le cas de #OpISIS, les hacktivistes ont simplement utilisé les outils de signalement mis à la disposition de Twitter pour faire fermer certains comptes.

(« Statistiques hebdo de #CtrlSec Merci d’aider @GhostSecGroup @KatNarv @Ctrlsec_FR & @Ctrlsec_AR Bonne chasse ! »)

Conflit en ligne

Pour recruter de nouveaux combattants et gagner des soutiens, l’EI a mis en œuvre une vaste campagne de propagande sur les réseaux sociaux et sur Internet en général. Dès lors, la neutralisation de certains de ses canaux d’information – via Facebook, Twitter ou Instagram – s’imposait presque naturellement aux yeux d’Anonymous. Plusieurs sites utilisés par Anonymous ont déjà commencé à rendre publics des adresses e-mail, des sites Internet, des comptes Twitter, Facebook, Google+ et autres appartenant à des membres de l’EI.

L’EI n’en est certes pas à son premier conflit en ligne. Mais les djihadistes ne peuvent rivaliser avec les Anonymous en termes de compétences techniques. Et si, dans une déclaration sur l’application de messagerie Telegram, l’organisation terroriste a qualifié les hackers d’Anonymous d’« idiots », elle a transmis à ses sympathisants des instructions en anglais et en arabe pour tenter d'éviter les piratages.

Bien que l’EI n’ait pas la réputation d’épargner ses ennemis déclarés, les membres d’Anonymous restent, d’une certaine façon, hors d’atteinte d’éventuelles représailles directes grâce à leur anonymat et à leur éloignement géographique par rapport aux conflits en Irak et en Syrie. Par ailleurs, les groupes tels que l’EI privilégient toujours les cibles visibles et à fort impact – qu’il s’agisse de militaires, de civils tués au hasard, de politiciens locaux… Ils cherchent, avant tout, à faire les gros titres et à augmenter leur trafic Internet avec des actions retentissantes requiérant un minimum de ressources. Dans cette logique, cibler des hackers, difficiles à localiser et peu connus du grand public, n’aurait que peu de bénéfices en termes de propagande, même si cela reste du domaine du possible.

Les Anonymous, des hors-la-loi

Le plus souvent, les Anonymous organisent leurs attaques en dehors de tout cadre légal. Et alors que ses membres sont généralement très au fait des points de vulnérabilité informatiques les plus récents, les forces de l’ordre ont, de leur côté, besoin de temps pour réunir des équipes spécialisées disposant des mêmes compétences techniques. De plus, les Anonymous ne respectent aucune règle quand ils s’en prennent à l’EI, à la différence de la plupart des agences occidentales qui doivent suivre un certain nombre de procédures – qu’il s’agisse d’attaquer les terroristes sur le terrain ou dans le cyberespace. Ainsi, aux États-Unis, un mandat d’un juge est nécessaire pour ce type d’action.

Les Anonymous, eux, n’attendent pas que le système judiciaire se mette en mouvement. S’ils pensent qu’un serveur doit être fermé, ils lancent leur attaque sans hésiter. Cela leur permet certes d’agir très rapidement, mais ce non-respect des procédures légales demeure un vrai sujet de préoccupation. Dans un cas au moins, les membres d’Anonymous ont dénoncé la mauvaise personne.

Plus grave encore, les Anonymous pourraient perturber les enquêtes ou le recueil de données réalisées par les agences officielles de renseignement. Car, bien évidemment, le FBI, la CIA, le MI5 britannique et les autres agences occidentales surveillent de très près, eux aussi, les réseaux sociaux. Ils collectent et analysent des données afin de mettre au jour les projets et les activités des terroristes. Or, par leur action, les Anonymous risquent d’entraver ces enquêtes.

Au cœur des systèmes judiciaires de la plupart des pays occidentaux se situe le processus d’instruction. Pour étayer son dossier, le procureur a besoin de preuves. Or quand un serveur a été endommagé ou que les preuves n’ont pas été collectées de façon adéquate, il devient plus difficile de faire condamner des suspects. En définitive, la principale menace qui pèse sur les membres d’Anonymous provient des États dans lesquels ils résident: du fait de leur violation permanente de la loi, les hacktivistes s’exposent à des poursuites judiciaires.

Ce n’est certes pas la première fois que les Anonymous s’en prennent à l’EI. Mais, in fine, quel est l'impact réel de ce combat sur les opérations de l’État islamique? Si la communication et la propagande de l’EI sont sans aucun doute perturbées par l’activisme des Anonymous, il n’existe aucun moyen de le mesurer précisément. Et sans évaluation précise, il sera très difficile pour eux de proclamer une quelconque victoire. S’ils parviennent à fermer quelques comptes Twitter, il n’en reste pas moins extrêmement facile, pour un sympathisant de l’EI, d’ouvrir un nouveau compte.