Ponsel pintar menyimpan surat elektronik, foto, dan kalender Anda. Telepon genggam digital tersebut membuka akses ke situs media sosial seperti Facebook dan Twitter, dan bahkan akun bank dan kartu kredit Anda. Dan juga merupakan kunci ke sesuatu yang bahkan lebih pribadi dan berharga—identitas digital Anda.

Melalui peran mereka dalam sistem otentikasi dua faktor atau (two-factor authentication systems), metode proteksi identitas digital aman yang paling sering digunakan, ponsel telah menjadi begitu penting untuk mengidentifiksi orang, baik daring maupun luring. Bila data dan aplikasi di ponsel tidak aman, itu merupakan ancaman bagi identitas orang, yang berpotensi memungkinkan penyusup berlagak seperti target mereka pada jaringan sosial, surat elektronik, komunikasi di tempat kerja, dan akun daring lainnya.

Pada 2012, FBI menyarankan masyarakat melindungi data ponsel mereka dengan mengenkripsinya. Namun baru-baru ini, instansi tersebut telah meminta pembuat ponsel menyediakan suatu cara untuk masuk ke perangkat yang terenkripsi, yang oleh polisi disebut “akses istimewa.” Sejauh ini, perdebatan telah berfokus pada privasi data, tapi meninggalkan aspek vital dari enkripsi ponsel: kemampuannya untuk melindungi identitas daring pribadi.

Seperti yang saya tulis dalam buku terbaru saya, “Listening In: Cybersecurity in an Insecure Age,” melakukan apa yang diinginkan FBI — membuat ponsel lebih mudah dibuka — tentu mengurangi keamanan pengguna. Sebuah studi National Academies of Sciences, Engineering and Mediciney, saya berpartisipasi di dalamnya, juga memperingatkan bahwa membuat ponsel lebih mudah dibuka berpotensi melemahkan elemen kunci ini dalam mengamankan identitas daring orang.

Mengumpulkan bukti atau melemahkan keamanan?

Dalam beberapa tahun terakhir, polisi telah mencari akses ke ponsel tersangka sebagai bagian dari investigasi kriminal, dan perusahaan teknologi telah menolaknya. Yang paling mengemuka dari situasi ini muncul setelah penembakan massal San Bernnardinog. Sebelum para penyerang itu sendiri terbunuh dalam baku tembak, mereka sempat menghancurkan komputer dan ponsel mereka — kecuali satu, sebuah iPhone yang terkunci. FBI ingin ponsel tersebut didekripsi, tapi khawatir bahwa percobaan yang gagal untuk meretas mekanisme keamanan Apple bisa menyebabkan ponsel itu menghapus semua datanya.

Instansi tersebut memanggil Apple ke pengadilan, berupaya memaksa perusahaan itu untuk menulis piranti lunak khusus untuk mencegah proteksi yang ditanam di dalam ponsel. Apple menolak, menyatakan bahwa usaha FBI adalah tipu muslihat pemerintah yang, bila berhasil, akan menurunkan keamanan seluruh pengguna iPhone dan secara lebih luas, semua pengguna ponsel cerdas.

Konflik itu terselesaikan ketika FBI membayar perusahaan keamanan siber untuk meretas iPhone tersebut—dan tidak menemukan apapun yang relevan dengan penyelidikan. Namun FBI tetap bersikeras agar para penyelidik harusnya memiliki apa yang mereka sebut “akses istimewa,” dan apa yang oleh orang lain disebut “pintu belakang”: piranti lunak yang memungkinkan polisi mendekripsi ponsel yang terkunci.

Pentingnya otentikasi dua faktor

Situasinya tidak sesederhana yang disarankan FBI. Pengamanan ponsel memang menjadi hambatan bagi investigasi polisi, tapi juga merupakan komponen luar biasa untuk keamanan siber yang kuat. Dan mengingat frekuensi serangan siber serta keragaman targetnya, hal ini sangatlah penting.

Pada Juli 2015, pejabat AS mengumumkan bahwa pencuri siber telah mencuri nomor Keamanan Sosial, informasi kesehatan dan finansial, dan data pribadi lainnya dari 21,5 juta orang yang telah mengajukan izin keamanan federal dari Kantor Manajemen Personalia AS. Pada Desember 2015, serangan siber ke tiga perusahaan listrik di Ukraina menyebabkan seperempat juta orang tanpa listrik selama enam jam.

Pada Maret 2016, surat elektronik yang tak terhitung jumlahnya dicuri dari akun Gmail pribadi John Podesta, ketua kampanye calon presiden Hillary Clinton.

Pada tiap kasus tersebut, dan lebih banyak lagi di seluruh dunia setelahnya, praktik keamanan yang buruk—mengamankan akun hanya melalui kata kunci—memungkinkan orang jahat melakukan kerusakan serius. Ketika kredensial login mudah diretas, penyusup masuk dengan cepat—dan bisa tidak terdeteksi selama berbulan-bulan.

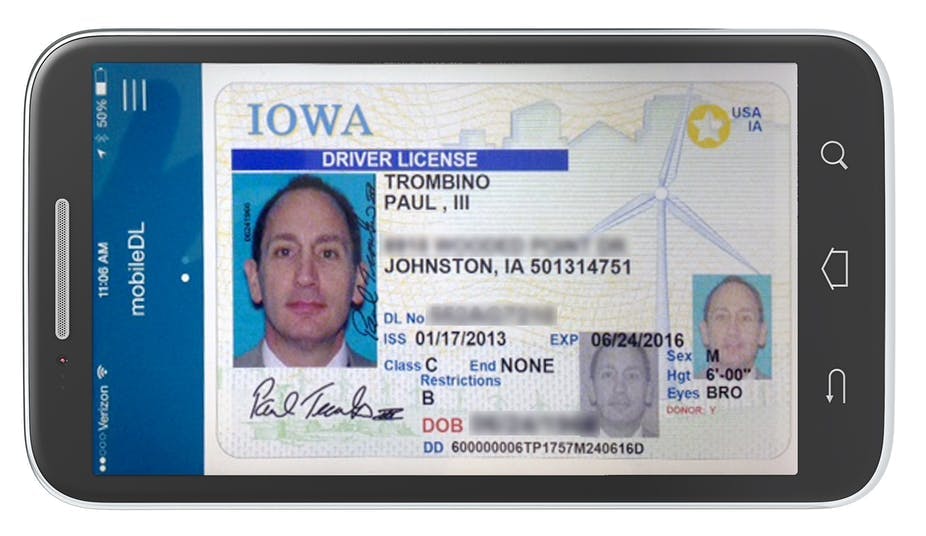

Teknologi untuk mengamankan akun daring berada dalam saku kita. Menggunakan ponsel untuk menjalankan piranti lunak yang disebut otentikasi dua faktor (atau faktor kedua) , masuk ke akun daring jadi lebih sulit bagi orang jahat. Piranti linak pada ponsel cerdas menghasilkan tambahan sepotong informasi yang harus diberikan oleh pengguna, selain nama pengguna dan kata kunci, sebelum diperbolehkan masuk.

Sekarang ini, banyak pemilik ponsel cerdas menggunakan pesan teks sebagai faktor kedua, tapi itu tidak cukup baik. Institut Nasional Standard and Teknologi AS memperingatkan bahwa mengetik teks jauh kurang aman daripada aplikasi otentikasi. Penyerang bisa menangkap teks atau bahkan meyakinkan perusahaan ponsel untuk meneruskan pesan SMS ke ponsel lain. (Itu terjadi pada aktivis Rusia, aktivis Black Lives Matter DeRay Mckesson, dan lain-lain.)

Versi yang lebih aman adalah aplikasi khusus, seperti Google Authenticator atau Authy, yang menghasilkan apa yang disebut kata kunci sekali pakai berbasis waktu. Ketika pengguna ingin masuk ke sebuah layanan, ia memasukkan nama pengguna dan kata kunci, lalu mendapat konfirmasi untuk kode aplikasi. Membuka aplikasi tersebut akan menyingkap sebuah kode enam digit yang berubah tiap 30 detik. Hanya dengan mengetikkanya pengguna benar-benar masuk.

Sebuah startup di Michigan yang disebut Duo bahkan membuatnya lebih mudah lagi. Setelah pengguna mengetikkan nama dan kata kunci, sistem membunyikan aplikasi Duo ke ponselnya, memintanya mengetuk layar untuk mengonfirmasi login.

Namun demikian, aplikas-aplikasi ini hanya seaman ponsel itu sendiri. Bila sebuah ponsel memiliki keamanan yang lemah, orang lain yang memiliki keamanan ponsel tersebut bisa mendapat akses ke akun digital seseorang, bahkan mengunci pemiliknya di luar.

Dan memang, tak lama setelah iPhone keluar pertama kali pada 2007, peretas mengembangkan teknik untuk meretas ke dalam ponsel yang hilang dan dicuri. Apple merespon dengan membangun keamanan yang lebih baik untuk data di dalam ponselnya; ini adalah seperangkat perlindungan yang sama, yang kini berusaha dibatalkan oleh penegakan hukum.

Menghindari malapetaka

Menggunakan posel sebagai otentikasi faktor kedua itu nyaman. Kebanyakan orang membawa ponsel mereka sepanjang waktu, dan aplikasinya mudah digunakan. Dan aman: Pengguna sadar bila ponselnya hilang, tapi tidak demikian bila kata kunci dicuri. Ponsel sebagai authenticator faktor kedua menawarkan peningkatan keamanan yang besar melebihi sekadar nama dan kata kunci.

Seandainya Kepala Kantor Manajemen Personalia telah menggunakan otentikasi faktor kedua, catatan personalia tersebut tidak akan sebegitu mudahnya dicuri. Seandainya perusahaan energi Ukraina telah menggunakan otentikasi faktor kedua untuk mengakses jaringan internal yang mengendalikan distribusi listrik, para peretas akan lebih kesulitan untuk mengacaukan jaringan listrik. Dan bila saja John Podesta telah menggunakan otentikasi faktor kedua, peretas Rusia tidak akan bisa masuk ke akun Gmail-nya, bahkan dengan kata kunci miliknya.

FBI bertentangan dengan dirinya sendiri pada masalah penting ini. Instansi tersebut telah menyarankan masyarakat menggunakan otentikasi dua faktor dan membutuhkannya saat polisi ingin terhubung dengan sistem database keadilan kriminal federal dari sebuah lokasi yang tidak aman seperti warung kopi atau bahkan mobil polisi. Namun kemudian FBI ingin membuat ponsel lebih mudah dibuka, yang melemahkan proteksi sistem itu sendiri.

Ya, ponsel yang sulit dibuka memang menghalangi penyelidikan. Namun hal itu meluputkan sebuah cerita yang lebih besar. Kejahatan daring meningkat tajam, dan serangan berkembang makin canggih. Membuat ponsel mudah dibuka oleh penyelidik akan mengacaukan cara terbaik yang ada bagi orang awam untuk mengamankan akun daring mereka. Ini adalah kesalahan bagi FBI untuk mengejar kebijakan ini.